1. Ausgangslage

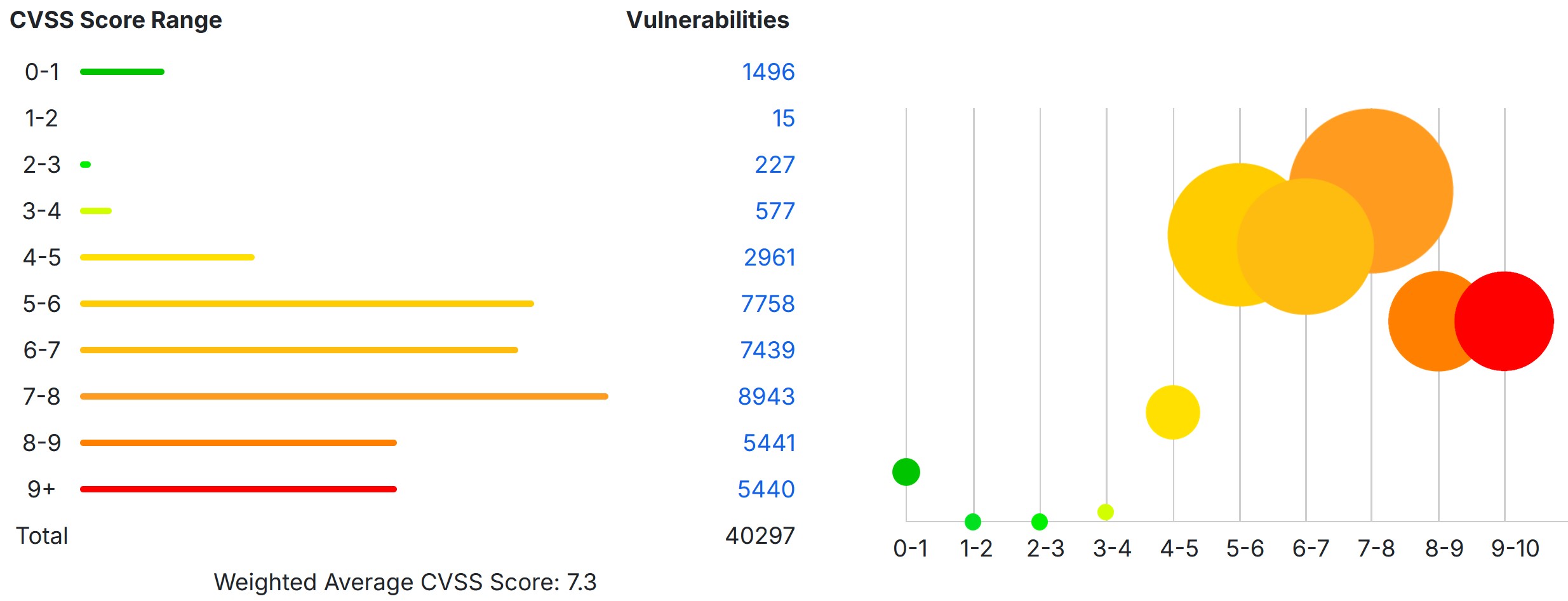

1Seit 1999 werden im Common Vulnerabilities and Exposures (CVE) System Schwachstellen von IT-Systemen systematisch erfasst., 2024 wurden im Schnitt täglich über 100 neue Schwachstellen veröffentlicht. Unter den über 40’000 neuen Schwachstellen im Jahr 2024 waren es insgesamt 5’440 (vgl. nachstehende Abbildung), die mit dem Risiko «kritisch» (Score von > 9) bewertet worden sind. Kritische Schwachstellen können z.B. die direkte Übernahme eines Systems aus der Ferne ermöglichen, einen sehr grossen Kreis an Systemen betreffen, enorme Auswirkungen auf Schutzziele haben oder sie zeichnen sich durch sehr geringe Komplexität aus und sind darum durch interessierte Akteure leicht ausnutzbar. 2014, nur zehn Jahre zuvor, waren es noch durchschnittlich 30 publizierte Einträge täglich, 2004 waren es noch keine fünf publizierten Schwachstellen am Tag.

CVE-Publikationen zwischen dem 1. Januar 2024 und dem 31. Dezember 2024 nach Risiko gruppiert (Stand: 15. März 2025).

2Die rasant steigende Zahl von Sicherheitslücken ist eindrücklich. Sie läuft parallel zur Tatsache, dass Computertechnologie mittlerweile ubiquitär geworden und mit unserem Alltag vollständig verflochten ist. Die IT-Landschaften haben eine Komplexität angenommen, die oft nicht mehr bewältigt werden kann – selbst von IT-Fachleuten mit langjähriger Praxis. Cloudsoftware baut beispielsweise auf unzähligen Bibliotheken auf, die jede für sich genommen eine potentielle Gefahrenquelle darstellen kann. Nebst dem Smartphone sind vernetzte Uhren, Tracker und Medizinalgeräte – vom Herzschrittmacher über das Hörgerät zur Insulinpumpe – zu täglichen Begleitern geworden. Obschon heute nur erste Gehversuche bestehen, steht es ausser Frage, dass auch vernetzte Brillen, Kontaktlinsen oder Gehirnimplantate zum Thema werden. Es entsteht aber nicht nur Neues. An allen denkbaren und undenkbaren Orten ist Hard- und Software im Einsatz, die bereits ihr Lebensende erreicht hat und keine Updates mehr erhält. Im besten Fall sind solche Legacy Devices noch nicht vergessen gegangen und werden gar noch aktiv gewartet. Die Realität hingegen sieht düster aus. Fehlende Inventarisierung und ungepatchte Systeme haben sich zu einem der grössten Risikofaktoren gemausert. Was in dieser ganzen Komplexität bleibt, sind die «Normalsterblichen», die sich auf die Dienstleister, die Hersteller und den Staat verlassen müssen. Sie gehen ihrer täglichen Arbeit nach, interagieren mit den Behörden im Rahmen ihrer Rechte und Pflichten oder pflegen ihre sozialen Kontakte im Alltag mit anderen Menschen. All das ist abhängig von digitaler Technologie.

3Es steht ausser Zweifel, dass der Mensch sich und seine Umwelt auch in Zukunft weiter vernetzen wird. Diese ganz grundlegende Feststellung zwingt uns, ethisch handelnde Sicherheitsforscherinnen und -forscher vor Strafverfahren und Strafen zu schützen. Kriminelle Hacker müssen weiterhin verfolgt werden. Kriminelle Hacker verursachen enorme Schäden wirtschaftlicher Natur und bewirken beispielsweise durch Leaks oder Datenhehlerei die Verletzung von Persönlichkeitsrechten unzähliger Menschen.

4Ethical Hacking steht synonym zum Begriff Sicherheitsforschung. Ethisch hacken heisst, Sicherheitslücken zu entdecken, die betroffenen Systembetreiber über die Sicherheitslücken aufzuklären und dadurch zu helfen, generell die Sicherheit aller Systeme zu verbessern. Wer so handelt, soll straflos bleiben. Ethische Hackerinnen und Hacker betreiben unverzichtbare Sicherheitsforschung. Sie tun Gutes und handeln im Interesse der Gesellschaft. Ich plädiere deshalb für ein revidiertes Hackingstrafrecht.

5Zuerst aber die Ausgangslage:

1.1. Pentesting und Bug Bounty-Programme

6Bei Pentests wird auf der Basis klarer vertraglicher Abmachungen versucht, in Systeme einzudringen. Die Angreifer beginnen ihre Untersuchungen oft ohne detaillierte Informationen zu den Systemen (Black-Box-Pentesting), was am ehesten externe Angriffe simuliert. Oder sie erhalten vom Auftraggeber gewisse Informationen zur System- und Netzwerkarchitektur, was eher dem Szenario interner Angriffe entspricht (White-Box-Pentesting).

7Die EU hat mit dem

Digital Operational Resilience Act (DORA) für den Finanzsektor (Art. 2 Ziff. 1 DORA) Pflichten eingeführt, die unter anderem die Einführung von Riskmanagement Frameworks (Art. 6) inklusive das Durchführen von Pentests enthalten, die sich an aktuellen Bedrohungen zu orientieren haben (Art. 26).

Schweizer Finanzinstitute sind ebenfalls in der Pflicht, Cyber-Risiken zu Managen und regelmässige Pentests durchzuführen.

Zwar besteht keine explizite Pflicht zu Pentesting für kritische Infrastrukturen der Schweiz, Art. 8 Abs. 1 und 2 des Informationssicherheitsgesetzes (

ISG) verlangen hingegen die Implementation eines Risikomanagements, wobei Pentests zur Beurteilung der laufenden Risiken zum aktuellen Stand der Wissenschaft und Erfahrung gehören.

8Bei Bug Bounty-Programmen wird ein meist unbestimmtes Publikum dazu aufgerufen, Systeme innerhalb eines bestimmten Scopes auf Schwachstellen zu untersuchen. Anhand im Voraus festgelegter Kriterien werden die Teilnehmenden für ihre Meldungen kompensiert.

9Beim Pentesting wie auch bei Bug Bounty-Programmen ist es ausschlaggebend, welche Regeln gelten. Darf nach einem initialen Zugriff im System die Umgebung gescannt und nach weiteren Schwachstellen gesucht werden (lateral movement)? Darf auf Datensätze irgendwelcher Art und in irgendeiner Form zugegriffen werden? Besteht dafür eine Rechtfertigungsgrundlage im Hinblick auf datenschutzrechtliche Vorgaben? Wie verhält es sich damit, wenn eine Vielzahl vorab unbekannter Sicherheitsforscherinnen und -forscher durch das Bug Bounty-Programm angesprochen werden soll? Das sind einige Fragen, die sich stellen, wenn man den Sicherheitsforscherinnen und -forschern einen rechtssicheren Handlungsrahmen geben will.

10Zusammengefasst: Pentesterinnen und Bounty-Jäger hacken mit Befugnis, solange sie sich an die Vorgaben halten. Diese Befugnis schliesst die Tatbestandsmässigkeit aus. Ihnen droht weder ein Strafverfahren noch eine Strafe. Der hier diskutierte Revisionsvorschlag betrifft keine Hacks auf vertraglicher Basis, also weder Bug Bounty-Programme noch Pentesting-Aufträge. Ebenfalls werden keine neuen Pflichten eingeführt, weder sektoriell oder gar für alle Systembetreiber. Im Fokus steht nur der «freischaffende» Hacker mit altruistischer Intention.

11Elegant ist der Ansatz von

Isler/Kunz/Moll, welche die Strafbarkeit von Hacking unter den Voraussetzungen des rechtfertigenden Notstands als rechtmässig erachten. Dieser Ansatz ist deshalb elegant, weil er keiner Novelle des Hackerstrafrechts bedürfte, schon heute würde damit eine Lösung existieren. Der rechtfertigende Notstand nach

Art. 17 StGB birgt jedoch verschiedene Stolpersteine, die es der juristischen Praxis und ganz besonders den technisch versierten Forschenden verunmöglichen, in einem rechtssicheren Rahmen zu arbeiten, sprich zu hacken.

12Ausgehend vom Grundgedanken passt die Rechtsfigur des Notstands auf die Situation ethischer Hacker auf den ersten Blick gut. Es erfolgt ein eigentlich rechtswidriger Eingriff in fremde Rechtsgüter, welcher rechtmässig ist, sofern ohne diesen Eingriff Rechtsgüter Dritter gefährdet wären. Diese zu schützenden Rechtsgüter müssen höher gewichtet sein als jenes, in das eingegriffen wird. Ethische Hackerinnen greifen prototypisch in das Rechtsgut des Computerfriedens ein und melden dann ihr Vorgehen und die Schwachstelle der Systembetreiberin, damit diese dann die Schwachstelle behebt und die Systemsicherheit steigert. Dadurch schützen sie zum einen eine Vielzahl von Rechtsgütern der Systembetreiberin, aber auch diverse Rechtsgüter anderer User dieser Systeme sowie von Personen, deren Daten auf diesen Systemen bearbeitet werden.

13Unter Computerfrieden ist analog zum Hausfrieden die Befugnis zu verstehen, über die eigenen virtuellen Räume ungestört zu herrschen und darin den eigenen Willen frei zu betätigen. Die Daten, die in diesem virtuellen Raum vorhanden sein können (aber nicht müssen), sind vom Computerfrieden und damit vom Hackingartikel Art. 143

bis Abs. 1 StGB nicht erfasst. Das ungestörte Verfügungsrecht über Daten wird stattdessen durch den Tatbestand des Datendiebstahls (

Art. 143 Abs. 1 StGB) und die Datenbeschädigung (

Art. 144bis Abs. 1 StGB) geschützt.

14Es stellt sich hingegen die Frage, ob die gefährdeten Rechtsgüter, die man retten will, vor einem Hack überhaupt erkannt werden können. Die Systembetreiberin wie auch deren Rechtsgüter lassen sich unter Umständen eruieren oder abschätzen. Die Rechtsgüter mutmasslicher Dritter zu identifizieren, erscheint dagegen sehr schwierig. Blosse Vermutungen genügen nicht. Zu den zu rettenden Rechtsgütern im Sinne des Notstandsrechts zählen ausserdem nur absolut geschützte Rechte, wie z.B. die körperliche Unversehrtheit, das Leben, die Freiheit oder das Eigentum. Rein vertraglich geschützte Interessen genügen beim Notstand nicht, sind deshalb aber nicht etwa weniger schützenswert.

15Problematisch am Institut des Notstands ist sodann die Voraussetzung, dass die Gefährdung der Rechtsgüter unmittelbar bestehen muss. Freilich stellt das Vorhandensein von Schwachstellen eine Gefahr dar, aber nicht automatisch auch eine unmittelbare. Die Unmittelbarkeit kann sich zwar auch so verhalten, dass zeitlich keine direkte Nähe mehr besteht, «die Abwehr aber später nicht mehr oder nur unter viel höheren Risiken möglich ist»; auch bei Dauergefahren ist eine Unmittelbarkeit gegeben. Wenn überhaupt, lässt sich die Unmittelbarkeit aber erst nach dem erfolgreichen Hack feststellen. Damit wäre der Hack selbst aber nicht mehr von der Notstandssituation getragen und wirkt sich darum nicht mehr rechtfertigend aus.

16Wären diese Hürden aber einmal überwunden, ist die Abwägung zwischen Computerfrieden und dem geretteten Rechtsgut kaum mehr mit Schwierigkeiten verbunden. Die allermeisten Rechtsgüter sind höher zu gewichten als der Computerfrieden. Das gilt umso mehr, wenn es die Systembetreiberin selbst ist, die unsichere Systeme betreibt und dadurch eine Gefahr für die Rechtsgüter anderer schafft. Wohingegen nur der Computerfrieden selbst gerettet werden kann, der jedoch dafür zuerst verletzt werden musste, dürfte die Güterabwägung scheitern. Das wäre der Fall beim Hack eines Systems, bei welchem ausschliesslich das Rechtsgut des Computerfriedens des Betreibers verletzt würde.

17In der analogen Welt ergibt sich der Sinn, dass Unmittelbarkeit vorausgesetzt ist, zwanglos. Selbstverständlich soll niemand bestraft werden, der die Scheibe eines brennenden Geschäfts einschlägt, um die darin eingeschlossene Kundschaft zu retten. In der digitalen Welt kann die ethische Hackerin aber nicht zuverlässig feststellen, wie akut oder ob überhaupt die Rechtsgüter Dritter in Gefahr sind.

18Ebenfalls kann problematisch werden, dass für die vorzunehmende Notstandshandlung strikte Subsidiarität gefordert wird. Bestehen mildere Mittel, die ebenso zur Rettung der gefährdeten Rechtsgüter genügen würden, so müssen sie auch eingesetzt werden. Wendet man nicht das (für die handelnde Person erkennbare) mildere Mittel an, ist die Strafbarkeit nicht mehr per se ausgeschlossen. Hacking ist ein langwieriger, analytischer Prozess, dem in den allermeisten Fällen unzählige Versuche vorausgehen und unzählige Male die Angriffsmethode angepasst werden muss, bevor der Hack funktioniert. Sämtliche gescheiterten Versuche wären nicht von dieser Subsidiarität erfasst; sie waren gar nie mildestmöglich, weil gar nicht erst geeignet. Es ist offensichtlich, dass der rechtfertigende Notstand nicht für komplexe «Tat»-Handlungen geeignet ist, bei welchen man erst in mehreren Iterationen zum Ziel gelangt. Die Kinoversion der Hackerin, die sich in Windeseile von System zu System hackt, geht vollkommen an der Realität vorbei.

19Ein Problem darin, ethisches Hacken über eine Notstandssituation zu legalisieren, liegt also zum einen darin, dass die Sicherheitsforscher kaum je über das Vorliegen der Notstandselemente wissen. Das hingegen ist notwendiger Teil des subjektiven Tatbestands, damit das eigene Handeln nach

Art. 17 StGB rechtmässig ist.

Zum anderen verhindern die Methodik und die zeitlichen Aspekte eines Hacks die Möglichkeit, sich auf eine unmittelbare oder wenigstens zeitnahe Rettung berufen zu können. Der Hack und die Sicherheitsmeldung führen in aller Regel nicht unmittelbar zur Rettung von bedrohten Rechtsgütern, da immer noch zuerst das Handeln der Systembetreiberin notwendig ist. Anders würde es sich nur dann verhalten, wenn die Hacker die Sicherheitslücke auch gleich selbst stopfen würden.

20Ganz zentral ist letzten Endes auch die Tatsache, dass ethisches Hacking in erster Linie von Neugier und dem Ziel getrieben ist, die Sicherheit von Systemen zu erhöhen. Ethisches Hacking trägt zwar den Rettungsgedanken in sich, dabei handelt es sich aber um ein langfristiges Ziel. Man könnte auch sagen, es ist eine «Begleiterscheinung», eine sehr willkommene und nützliche.

21Insgesamt ist der rechtfertigende Notstand nach

Art. 17 StGB für ethische Hackerinnen und Hacker keine taugliche Grundlage, sich zu betätigen. Die digitale Welt ist genauso Teil der Rechtsrealität wie die analoge Welt. Lösungsansätze wie der rechtfertigende Notstand in seiner heutigen Form scheitern an neuen Phänomenen wie dem ethischen Hacken. Ein Ansatz wäre es, die traditionelle Figur des Notstands weiterzuentwickeln. Hält man an der heutigen Konzeption des Notstands aber weiterhin fest, lassen sich die enormen Unsicherheiten nicht ausräumen. Mit dem Instrument des Notstands nach

Art. 17 StGB lässt sich ethisches Hacking nicht legalisieren.

22Art. 143bis Abs. 1 StGB stellt auf Antrag unter Strafe, wer auf dem Wege von Datenübertragungseinrichtungen unbefugterweise in ein fremdes, gegen seinen Zugriff besonders gesichertes Datenverarbeitungssystem eindringt. Eingedrungen werden muss auf digitalem Wege, worunter auch das direkte Benutzen einer Tatstatur eines Computers fällt.

Das Auslesen eines

hardcoded (also im Code abgespeicherten) Passworts, um dieses Passwort dann zu benutzen, ist kein Hacking. Ein hardcoded Passwort in einem Binary stellt keine besondere Sicherung dar, es lässt sich mit einfachsten Bordmitteln auslesen und gilt gar als öffentlich zugänglich.

23Anders verhält es sich hingegen mit einem Passwort, das auf einem Stück Papier notiert ist und sich in privaten Räumen befindet. Bereits das simple Benutzen von aufgefundenen Passwörtern fällt unter

Art. 143bis Abs. 1 StGB, vorausgesetzt, die Passwörter sind nicht öffentlich zugänglich.

Auf die technischen Fähigkeiten der Täterschaft kommt es letztlich nicht an.

24Hacking ist ein Erfolgsdelikt, bei dem der Erfolg eintritt, sobald die Täterschaft sich im System aufhält und dadurch der Computerfrieden verletzt ist. Nicht relevant ist, ob die Möglichkeit besteht, Daten zur Kenntnis zu nehmen. Es genügt der blosse Aufenthalt im virtuellen Raum, um strafbar zu werden.

25Nicht strafbar ist Port Scanning. Hier wird bloss mit einem Systemdienst in einer Art und Weise gesprochen, wie es vorgesehen ist. Die dabei erhaltenen Informationen ermöglichen zwar unter Umständen Rückschlüsse auf Schwachstellen, in das gescannte System eingedrungen wird dabei aber nicht.

26Gelangen Hacker in ein ungesichertes System, so sind sie nicht wegen Hackings strafbar. Wer auf einem System einen Dienst laufen lässt, der über öffentliche Netze erreichbar ist und diesen Dienst nicht besonders schützt, hat kein Recht, die Strafverfolgungsbehörden beizuziehen und unerbetene Besucher verfolgen zu lassen. Darunter fallen auch Fälle von «path traversal», wo bei einem Dienst systematisch Pfade ausprobiert werden, um zu prüfen, ob die Zugriffsrechte korrekt gesetzt sind.

27Ein System ist z.B. dann nicht «besonders gesichert», wenn es keinerlei Schutzmechanismen aufweist. Es ist auch dann nicht besonders gesichert, wenn es bloss eine Sicherung mit Standardpasswörtern aufweist (z.B. im Herstellerhandbuch nachlesbar) oder die Konfiguration zwar individualisiert wurde, dabei aber dann bloss triviale Zugangsdaten verwendet wurden (z.B. admin:password oder user:12345678). Daran würde sich auch nichts ändern, wenn sich ein Systembetreiber die Mühe macht, die Standardports des Dienstes zu ändern.

28Nach heute geltender Rechtslage sind ethische Hacker nach

Art. 143bis Abs. 1 StGB strafbar. Sie setzen sich der Strafverfolgung aus, sobald sie sich zu erkennen geben.

29Ins Repertoire der Hackingtechniken gehört auch das

Social Engineering.

Unter Social Engineering werden alle Angriffsmethoden gefasst, die sich spezifisch auf den Menschen, dessen Verhaltensweisen und Psychologie beziehen. Mit Social Engineering wird der Mensch gehackt und nicht ein Datenverarbeitungssystem.

Schon dieser Umstand schliesst die direkte Anwendung von

Art. 143bis Abs. 1 StGB aus; Menschen sind nicht vom Straftatbestand erfasst.

30Damit ist auch klargestellt, dass die vorgeschlagene Legalisierung gerade Social Engineering-Methoden nicht umfasst, sondern ausschliesslich das Hacken von Systemen. Ethische Hackerinnen und Hacker dürfen also den Zugang zu Systemen nicht dadurch erlangen, indem sie zuerst einen Menschen hacken und dessen Zugangsdaten z.B. durch Phishing, einer ausgeklügelten Kommunikationsstrategie am Telefon oder durch das Versenden eines Trojaners erschlichen haben.

31Bei Pentesting-Aufträgen wird Social Engineering in aller Regel vom Methodenkatalog und dem Scope ausgeschlossen. Das liegt daran, dass eine nahezu 100%ige Wahrscheinlichkeit besteht, dass irgendein Mensch überliststet wird. Mit genügend Zeit und Ressourcen lässt sich jedes System über den Faktor Mensch kompromittieren.

32Dass Social Engineering heute wie auch nach einer Legalisierung von ethischem Hacking strafbar bleiben soll, ist richtig, weil mit dieser Angriffsmethode kein Mehrwert für die Gesellschaft entsteht. Durch Social Engineering wird keine technische Lücke geschlossen. Man könnte anbringen, dass es erst durch Social Engineering möglich wurde, die internen Systeme zu testen. Das ist natürlich richtig. Die im internen Bereich eingesetzte Software lässt sich hingegen auch auf Sicherheitslücken prüfen, indem ein Testsetup aufgestellt wird. Anders verhält es sich nur bei Eigenentwicklungen, auf die man nicht ohne weiteres Zugriff hat.

33Sodann präsentiert sich die Gefährdungslage für Rechtsgüter betroffener Personen und Systembetreiber nicht gleich, wenn zuvor in ein an sich sicheres System mit erschlichenen Zugangsdaten eingedrungen wurde. Von öffentlichen Netzen heraus ausnutzbare Sicherheitslücken – und das ist der Fokus des Revisionsvorschlags – stellen die weitaus grössere Gefahr für betroffene Personen und Systembetreiber dar.

34Wenn auf der Basis der durch Social Engineering erlangten Resultate (meistens sind es Zugangsdaten) in Systeme eingedrungen wird, kann

Art. 143bis Abs. 1 StGB zur Anwendung gebracht werden – nach heutigem Recht wie auch mit der vorgeschlagenen Legalisierung.

In diesen Fällen wird es auch weiterhin der Systembetreiberin anheimgestellt sein, ob sie diesen Rechtsbruch toleriert und auf eine Strafanzeige verzichtet oder nicht.

35Bereits im Jahr 1990 hat der Europäische Rat in die Zukunft geblickt und festgehalten: «The computer may well become the ‹Achilles› heel of the post-industrial society». Dass sich die strafrechtliche Legalisierung von ethisch handelnden Hackerinnen und Hacker aufdrängt, haben erste Länder bereits erkannt und einen gesetzlichen Rahmen geschaffen (vgl. Rz. 124 unten).

36Folgendes Argumentarium spricht für die Strafbefreiung auch in der Schweiz:

2.1. Hackingstrafrecht modernisieren

37Hintergrund der ersten Gesetzgebungsbemühung zum Hackingstrafrecht waren erste Vorstösse im Parlament in den 1970er Jahren, mit denen neue Tatbestände zur Bekämpfung der Wirtschaftskriminalität geschaffen werden sollten. Später prägend und Thema in der Fragestunde an den Bundesrat waren zum Beispiel ein Hack mittels AHV-Nummern in das Videotext-System der Stadt Biel 1985, der mit einer Interpellation zur Sprache gebracht wurde, ein Hackerskandal in der BRD, welcher 1989 aufflog oder der Hack ins ETH-Rechenzentrum 1989. Die Computerisierung ist mit diesen Vorfällen definitiv im Bewusstsein angekommen. Die vom Bundesrat eingesetzte Experten-kommission nahm sich denn auch dem neuen Phänomen der Computerkriminalität an. Parallel erarbeitete das European Committee on Crime Problems einen Bericht, der die Untersuchungsresultate seit 1985 zusammenfasst und 1989 publiziert wurde. Bereits in diesem Bericht finden die Beweggründe von Hackern und die Vorteile des Hackens für die Sicherheit Eingang. In der Schweiz hingegen lag der Fokus des Gesetzgebers vollständig auf der Kriminalisierung; die Thematik der technischen Sicherheit und der Wert der Sicherheitsforschung wurde nicht aufgegriffen.

38Am 2. März 1992 empfahl der Bundesrat dem Parlament eine Formulierung, die im subjektiven Tatbestand Bereicherungsabsicht (überschiessende Innentendenz) vorgesehen hatte, obschon das Eindringen in Systeme für sich betrachtet nichts mit Rechtsgütern der Vermögenssphäre zu tun hat. Die vorgeschlagene Erstfassung kombinierte denn auch den Datendiebstahl mit Hacking im gleichen Tatbestand:

«1. Wer in der Absicht, sich oder einen andern unrechtmässig zu bereichern, sich oder einem andern elektronisch oder in vergleichbarer Weise gespeicherte oder übermittelte Daten verschafft, die nicht für ihn bestimmt und gegen unbefugten Zugriff besonders gesichert sind, oder auf dem Wege von Datenübertragungseinrichtungen unbefugterweise in fremde, besonders gesicherte Datenverarbeitungsanlagen eindringt, wird mit Zuchthaus bis zu fünf Jahren oder mit Gefängnis bestraft.

2. Die unbefugte Datenbeschaffung zum Nachteil eines Angehörigen oder Familiengenossen wird nur auf Antrag verfolgt.

3. Handelt der Täter ohne Bereicherungsabsicht, so wird er, auf Antrag, mit Gefängnis oder mit Busse bestraft.»

39Die vom Parlament am 17. Juni 1994 beschlossene und schliesslich per 1. Januar 1995 in Kraft gesetzte Fassung trennte den Datendiebstahl und das Hacking schliesslich, wobei für Hacking Art. 143bis StGB erschaffen wurde.

40Im Hinblick auf die Bereicherungsabsicht hat man gleichzeitig eine Kehrtwende vollzogen:

«Wer ohne Bereicherungsabsicht auf dem Wege von Datenübertragungseinrichtungen unbefugterweise in ein fremdes, gegen seinen Zugriff besonders gesichertes Datenverarbeitungssystem eindringt, wird, auf Antrag, mit Gefängnis oder mit Busse bestraft.»

41Damit wurde das ursprünglich ex officio mit Strafandrohung von bis zu fünf Jahren Zuchthaus verfolgte Hacking (in Bereicherungsabsicht) zu einem nur noch auf Antrag zu verfolgenden Hacking ohne Bereicherungsabsicht mit Strafandrohung von bis zu drei Jahren Gefängnis abgewandelt. Hacker, die in Bereicherungsabsicht handelten, sind so durch die Maschen geschlüpft.

42Im Zuge der AT-StGB Revision wurden per 1. Januar 2007 die Bezeichnungen der Strafarten angepasst (namentlich anstelle von Zuchthaus resp. Gefängnis, neu Freiheitsstrafe oder Geldstrafe). Mit der Umsetzung der Europäischen Cybercrime-Konvention, wurde das viel kritisierte und wenig sinnvolle Tatbestandselement «ohne Bereicherungsabsicht» schliesslich gestrichen.

43Die heutige Fassung ist seit dem 1. Januar 2012 in Kraft. Der Hackingtatbestand ist damit im Wesentlichen unverändert geblieben. Er hat sich von Beginn an dadurch ausgezeichnet, dass sich der Gesetzgeber schwer darin tat, Hacking sinnvoll zu erfassen und zu bewerten. Hacking wurde stets im Kontext von Vermögensdelikten diskutiert und ausschliesslich negativ konnotiert, ohne die Chancen von Hacking zu erkennen.

44Als Gegenargument zur Legalisierung von ethischem Hacking wird damals wie heute oft angeführt, dass Hacking gefährlich sei. Ein Blick in die parlamentarischen Beratungen und Berichterstattungen belegt diese Angst. Die Gefährlichkeit wurde durchgehend angenommen, ohne sie aber näher zu erläutern. Die Überlegungen waren durchwegs, dass Hacking das Hausrecht der Systembetreiber verletze und danach ermögliche, unbefugt auf Daten zuzugreifen, solche zu stehlen oder zu löschen. Für diese Ängste ist also nicht der eigentliche Aspekt des Hackings und des Computerfriedensbruchs verantwortlich, sondern was allenfalls danach folgt.

45Würde man nun per se das Gegenteil behaupten und sagen, dass Hacking vollkommen ungefährlich ist, wäre das hingegen unredlich. Die Gefährlichkeit des Hackens in technischer Hinsicht kann dann bestehen, wenn Prozesse abstürzen, die allenfalls weitere Prozesse oder gar das ganze System in Mitleidenschaft ziehen könnten. Oder die gehackten Prozesse verhalten sich unerwartet und verändern gar Daten. Rückblickend auf die letzten 30 Jahre lässt sich aber festhalten, dass das eigentliche Hacken – also das Eindringen in ein System – nicht per se gefährlich ist. Es sind soweit ersichtlich keine Fälle bekannt, wo Schaden durch einen reinen Hack – also ausschliesslich durch das Eindringen in ein Datenverarbeitungssystem, wie es durch

Art. 143bis Abs. 1 StGB unter Strafe gestellt wird – entstanden ist. Angegriffene Prozesse starten sich bei einem Absturz in aller Regel neu, wenn sie nicht ohnehin wie bisher einfach weiterarbeiten. Fälle wie DDoS (zu subsumieren unter der Nötigung nach

Art. 181 StGB), Ransomware-Erpressung (

Art. 156 StGB) oder simple Datenbeschädigung (

Art. 144bis StGB) sind kein Hacking. Auch nach einer Legalisierung von Hacking sind sie strafbar (vgl. Rz. 130 ff. unten).

46Trotz skandalträchtiger Nachrichten und parlamentarischer Fragen an den Bundesrat, war die digitale Welt vor 30 Jahren noch in jeder Hinsicht beschaulich. War Hacking vor 30 Jahren nur sporadisch ein Thema im Parlament, lässt sich heute das Thema im parlamentarischen Betrieb kaum mehr in Zahlen fassen. Cybersicherheit hat alle Bereiche durchdrungen. In die heutigen Meldungen bringen es nur noch Sicherheitsvorfälle von enormem Ausmass, Hacks sind damit Teil der Normalität geworden.

Art. 143bis Abs. 1 StGB bildet in Anbetracht seines Entstehungshintergrunds in keiner Weise mehr die enorm gesteigerte Gefahrenlage ab und wird der aktuellen Allgegenwart von vernetzter Technik nicht gerecht.

2.2. Strafverfahren bei ethischem Hacking

47Ein Strafverfahren hat einschneidende Konsequenzen. Man denke nur an Hausdurchsuchungen, Beschlagnahmungen und Freiheitsentzug. Das Verfahren dauert danach praktisch ausnahmslos lange. Neben der nervlichen Belastung stehen in dieser Zeit Bewerbungsprozesse in der Schwebe, insbesondere dort, wo Personensicherheitsprüfungen vorausgesetzt sind oder in sonstiger Weise erhöhte Anforderungen bestehen. Falsche Angaben im Rahmen eines Bewerbungsprozesses können ernsthafte arbeitsrechtliche Konsequenzen nach sich ziehen.

48Wurde früher noch angenommen, die Gefahr von Strafverfolgung sei gering, so hat sich das Bild mittlerweile geändert. Grosse mediale Beachtung erhielt jüngst der Hack polnischer Züge, der Hack der CDU-App oder der Fall ModernSolutions. Es sind zahlreiche weitere Fälle bekannt, bei denen Hersteller resp. Systembetreiber erst nach einem medialen Aufschrei und der Intervention der Gesellschaft der Wert der Schwachstellenmeldungen bewusst wurde. Nicht selten ist es erst die schlechte Publicity, die die Betreiber gehackter Systeme von Strafanzeigen abhält resp. zu deren Rückzug bewegt.

49Erduldete Zwangsmassnahmen sind kaum wettzumachen. Beschlagnahmte private wie berufliche IT-Gerätschaften sind lange Zeit nicht mehr verfügbar; ganz abgesehen von den Implikationen, die sich für die Privat- resp. die Geheimsphäre ergeben – für die betroffene beschuldigte Person selbst oder deren Kundschaft. Sollte geistesgegenwärtig durch die beschuldigte Person eine Siegelung verlangt worden sein, folgen zeit- und kostenintensive Entsiegelungsverfahren, wenn sie denn überhaupt in den engen Bahnen der gerichtlich akzeptierten Argumentationslinien erfolgversprechend sind. In aller Regel können die beschuldigten Personen keine gesetzlichen Geheimnisschutzgründe vorbringen.

50Wird der Rückzug des Strafantrags erreicht, ändert auch eine spätere Einstellung nichts mehr am entstandenen Aufwand (vgl.

Art. 33 Abs. 1 bis 3 i.V.m.

Art. 319 Abs. 1 lit. d StPO). Die verlorene Zeit in Haft, an Befragungen, Triagen, Verhandlungsterminen und in der Diskussion mit der Verteidigung kann man nicht ersetzen. Dass sich Lebenszeit mit Geld kompensieren liesse, ist eine Irrvorstellung. Kompensatorische Geldzahlungen sind, wenn sie denn überhaupt erfolgen, sehr bescheiden. Sie kommen ohnehin nur für ungerechtfertigten Freiheitsentzug in Frage, was heute bei der Verfahrenserledigung durch Rückzug des Strafantrags gerade bei Hacking nicht in Betracht kommt (

Art. 430 Abs. 1 lit. a StPO): Der Hack war rechtswidrig, daher der Freiheitsentzug grundsätzlich nicht ungerechtfertigt. Es besteht letzten Endes die Gefahr, dass den ethischen Hackerinnen und Hackern trotz Einstellung die Verfahrenskosten überbunden werden; schuldhaft im Sinne des heute geltenden Hackerartikels hätten sie allemal gehandelt, trotz redlicher Absichten (

Art. 426 Abs. 2 StPO).

51Wie gesehen, ist nach heutiger Rechtslage jegliche Art von Hacking strafbar. Das führt zur absurden Situation, dass sich ethische Hacker bei einer Meldung an die Betreiberschaft des gehackten Systems deren Willkür aussetzen. Es ist der «Profiteur» dieser Meldung der entscheidet, ob die meldende Person nun ein Strafverfahren zu gegenwärtigen hat oder nicht. Diese Situation ist auch deswegen absurd, weil sich solchen Strafverfahren nur jene ethischen Hacker aussetzen, die eruierbar sind, sprich, sich melden oder nicht (genügend) OPSEC haben walten lassen. Auf OPSEC wird aber gerade deshalb oft verzichtet, weil man ohnehin mit guten Intentionen handelt und Meldung erstattet.

52Auch die OECD bestätigt die weit verbreitete Furcht vor Strafverfolgung in der Forscher-Community und erwähnt dabei diverse weitere Beispiele von ethischen Sicherheitsforschenden, die sich mit Strafverfolgung konfrontiert sahen. Hervorgehoben wird der enorme Chilling Effect, den die Strafandrohungen für ethische Hackerinnen haben. Das erstaunt nicht, schliesslich funktioniert bei ethischen Hackerinnen der moralische Kompass noch, das im Gegensatz zu kriminellen Akteurinnen. Im Unterschied zu kriminellen Akteuren hat allein die blosse Androhung einer Strafe auf ethische Hackerinnen bereits Wirkung.

53Gegen die Strafbefreiung ethischen Hackings wird oft angeführt, dass mit einer Strafbefreiung mehr gehackt werde. Das ist richtig, aber gleichzeitig unproblematisch. Strafbefreit werden nur jene Sicherheitsforscherinnen, die sich an die Vorgaben halten. Die Strafbefreiung von ethischen Hackerinnen führt nicht dazu, dass sich dadurch mehr böse Hacker ans Werk machen. Böse Hacker hacken heute genauso oft wie nach der Einführung eines Strafbefreiungstatbestands. Auf kriminelle Hacker hat die Strafandrohung keinen Einfluss, das ist heute in Anbetracht der zahlreichen Cybercrimevorfälle eindrücklich bewiesen. Black Hats bleiben weiterhin strafbar.

54Der Kampf gegen kriminelle Hacker scheitert an einem anderen Ort: Die generalpräventive Wirkung abstrakter Strafandrohungen, ohne dass auch deren Durchsetzung gewährleistet wird, ist verschwindend gering. Wirkungsvoll kann die Strafandrohung bei Cyberdelikten nur dann sein, wenn den Strafverfolgern mehr Ressourcen zugewiesen werden, um Kompetenzen und Personal aufzubauen. Das heisst aber gerade nicht, den Strafverfolgern noch mehr Aufgaben zuzuweisen, neue Aufgaben werden notgedrungen einfach auf die gleichen Schultern verteilt. Es braucht dringend mehr motivierte und gut ausgebildete Fachleute, die bereit sind, sich in den Staatsdienst zu stellen.

55Sodann liegt es auf der Hand, dass die Legalisierung von ethischem Hacking mehr Sicherheitsforscherinnen und -forscher dazu animiert, tätig zu werden. Das wiederum wird die Zahl der Angriffsversuche wohl etwas erhöhen. Die Unterscheidung zwischen guten und bösen Angreifern wird insbesondere an der ersten Verteidigungslinie (Perimetersicherheit) nicht möglich sein. Das muss sie aber auch nicht, da Sicherheitsaspekte ohnehin unterscheidungslos zu greifen haben. Das Grundrauschen wird zwar etwas stärker, nur muss man auch sehen, dass nicht urplötzlich eine ganze Armada an ethischen Hackern hinzutritt.

56Die chronische Überlastung der Strafverfolgungsbehörden bedarf keiner weiteren Erläuterung. Bei ehrlicher Betrachtung der Kosten eines Verfahrens stellt man rasch fest, dass hinter den symbolischen Rechnungen für Amtshandlungen weitaus höhere Kosten stecken. Rapporte und jegliche Art von Einsatz binden Ressourcen direkt vor Ort und lösen später weitere Aufwendungen aus, Rapporte müssen beispielsweise geprüft und in die weitere Untersuchung miteinbezogen werden. Es kann der Beizug von externen Fachleuten notwendig werden, z.B. von Forensikern und Systemspezialisten. Das ist bei Hackingfällen und ganz generell bei Triagen mit grösserem Datenvolumen nicht mehr selten der Fall. Es entstehen zusätzlich Kosten, die je nach Fallkomplexität enorm zu Buche schlagen und sehr viel Einsatzzeit binden.

57Die derzeit herrschende Rechtslage treibt die Kosten aller Akteure in die Höhe, ohne dass es sich rechtfertigen liesse. Die Sicherheitsforscher und deren Verteidigerinnen wenden Geld resp. Zeit auf. Auch pro bono-Verteidigung kostet trotzt ausbleibenden monetären Folgen Ressourcen. Bei notwendiger amtlicher Verteidigung, die sich bei komplexen Sachverhalten, Hilfsbedürftigkeit des Hackers oder zur Wahrung der Chancengleichheit ergeben kann, muss der Staat gleichzeitig die Anklage wie auch die Verteidigung finanzieren. Der Staat hat in solchen Fällen widersinnige Verfahren gegen ethische Hackerinnen und Hacker zu führen und muss gleichzeitig dafür auf beiden Seiten Ressourcen binden, die andernorts besser eingesetzt wären.

58Strafbefreiung bedeutet nicht, einfach freie Hand zu haben. Die Sicherheitsforscherinnen und -forscher bleiben für ihre Handlungen weiterhin verantwortlich und haben sich strikte an die etablierten Vulnerability Disclosure Regeln zu halten. Auch Vulnerability Owner sind in der Pflicht. Sie schulden ihren Kunden sichere Produkte und profitieren finanziell durch die Teilnahme am Markt. Es ist also an ihnen, gemeldete Sicherheitslücken ernst zu nehmen und mit ethischen Hackerinnen einen angemessenen Umgang zu pflegen. Ohne zwischen diesen beiden Playern und dem Staat nachhaltiges Vertrauen zu schaffen, werden wir die Problematik von exponentiellem Schwachstellenwachstum nicht in den Griff bekommen.

59Das Problem sind nicht die White Hats, sondern die kriminellen Cyberakteure. Es ist darum konsequent, White Hats von Strafverfolgung auszunehmen und dadurch die Strafverfolgungsbehörden zu entlasten. Die strafrechtliche Verfolgung von ethischen Hackern ist wie aufgezeigt für die Allgemeinheit am Ende sogar schädlich.

2.3. Handeln im Interesse der Gesellschaft schützen

60Der Begriff «Hacker» und «Hackerin» ist leider noch in einigen Köpfen mit Kriminalität verbunden. Bei Lichte betrachtet heisst hacken nur, dass man mit einem Problem in einer Art und Weise umgeht, die nicht vorgesehen war. Mit Blick auf Informationstechnologien kann das von kreativer Erweiterung der Funktionalität bis hin zum trickreichen Ausnutzen technischer Schwachstellen reichen.

61Ethische Hackerinnen und Hacker («White Hat Hacker») handeln in altruistischer Absicht. Das schliesst nicht automatisch aus, dass nicht auch die Suche nach Anerkennung und das Zeigen der eigenen technischen Fähigkeiten wichtige Treiber sein können. Die Anerkennung der Forschungstätigkeit stellt vielmehr sogar ein tragendes Element dar, das man zu Gunsten aller nutzen sollte. Wer hingegen eigennützig handelt und nicht beabsichtigt, dass die aufgedeckten Sicherheitslücken geschlossen werden, handelt nicht ethisch und hat keine Strafbefreiung verdient («Black Hat Hacker»).

62Dazwischen findet sich die Kategorie der Grey Hats, also jene Personen, die objektiv betrachtet nicht sauber eingeordnet werden können. Ein wirkliches Problem besteht bei Grey Hats aber nicht. Wer sich nicht für das Schliessen von Sicherheitslücken einsetzen will, sich also nicht für gemeinnütziges Handeln entschieden hat, erscheint nicht schutzbedürftig und verdient keine Strafbefreiung. Mag sein, dass jemand sich zu Beginn in erster Linie aus Geltungsdrang oder gar in der Absicht, sich zu bereichern, betätigt hat. Wer letztlich aber zum Wohle aller die Sicherheitslücke meldet, soll dennoch von Strafbefreiung profitieren können. Es wäre ohnehin unrealistisch anzunehmen, man könne jeglichen Missbrauch ausschliessen. Nur weil jemand grundsätzlich eine Notwehr- oder Notstandssituation provozieren und auf Beweisschwierigkeiten zu seinen Gunsten hoffen könnte, wird weder das Notwehr- noch das Notstandsrecht ernsthaft in Frage gestellt. Einzelne Bevorteilungen und opportunistische Verhaltensweise vermögen nicht, die enormen Vorteile und öffentlichen Interessen zu überwiegen.

63Das Veröffentlichen von Schwachstellen ist ein Hauptbestandteil und Kern ethischen Hackens. Für die Veröffentlichung gibt es unter den Stichworten «Responsible Disclosure», «Coordinated Vulnerability Disclosure» (CVD) oder auch «Software Vulnerability Disclosure» bereits anerkannte Vorgehensweisen. Die European Union Agency for Network and Information Security (ENISA), eine weltweit anerkannte Agentur mit enormen Fachwissen, hat evaluiert, dass CVD bezwecken, die gesellschaftlichen Vorteile durch geordnete Veröffentlichung von Schwachstellen maximieren zu können. Der gesellschaftliche Nutzen ethischer Sicherheitsforschung und der Publikation von Schwachstellen ist unbestreitbar und wurde wiederholt auch auf globaler Ebene durch die UNO in Beschlüssen und Arbeitsberichten festgehalten. Auch die internationale Standardisierungsorganisation ISO hat die Normen ISO/IEC 29147 und ISO/IEC 30111 für die Schwachstellenmeldung und -behandlung erlassen. Die ISO hält fest: «Vulnerability disclosure helps users protect their systems and data, prioritize defensive investments, and better assess risk». Das BACS hat den Bedarf des geordneten Schwachstellenhandlings ebenfalls erkannt und 2021 eine erste Version ihrer CVD Policy publiziert. MELANI, eine Vorgängerorganisation des BACS, hielt schon 2015 ausdrücklich fest, dass klare gesetzliche Regelungen wünschenswert seien und hat hervorgehoben, dass nur dank der Meldungen von Sicherheitsforschern die Sicherheit verbessert werden könne.

64Bruce Schneier, eine Koryphäe der Kryptologie und Cybersicherheit, hält im Endeffekt gar jegliche Art von Veröffentlichung – also notwendigenfalls auch als Full Disclosure ohne Koordination mit dem Hersteller – für besser, als das Zurückbehalten. Er verweist darauf, dass der kritische Blick der Öffentlichkeit der einzige verlässliche Weg ist, die Sicherheit zu erhöhen, wohingegen Geheimniskrämerei die Sicherheit aller nur verschlechtert. Full Disclosure ist jedoch nur dann angezeigt, wenn sich der Hersteller schlicht um das Problem foutiert. In diesem Fall ist das Wissen um die Schwachstelle die einzige Möglichkeit der Nutzerinnen und Nutzer, Vorkehrungen zu treffen und notfalls auf die unsichere Hard- oder Software zu verzichten. Kurzfristig erhöht sich zwar durch Full Disclosure das Risiko, langfristig rechtfertigt sich dieser Umstand jedoch durch den Gewinn an Sicherheit.

65Nicht ganz zu Unrecht hört man in der Diskussion mit Vertretern der IT-Branche den Vorwurf, dass Unternehmen, die eigentlich gute und wertvolle Produkte herstellen, durch die Berichterstattung über Schwachstellen stark bedrängt werden und dadurch Gefahr laufen, vernichtet zu werden. Das ist eine ernstzunehmende Befürchtung; die Auswirkungen der Medienberichterstattung über gehackte Unternehmen können in der Tat enorm sein. Der mediale Umgang ist nicht selten vom Bewirtschaften von Empörung getrieben. Es hat sich jedoch gezeigt, dass der transparente Umgang mit Sicherheitsvorfällen in der Öffentlichkeit mit Wohlwollen aufgenommen wird. Verheimlichen und Ausredensuchen dagegen hat starke negative Auswirkungen auf die Wahrnehmung eines Unternehmens. Darunter fällt auch die oft anzutreffende Reaktion, ethischen Hackern mit einer Strafanzeige zu begegnen. Diese Anzeigen geschehen in der Hoffnung, das Verhalten der angezeigten Person beeinflussen zu können und sie von öffentlicher Kommunikation abzuhalten. Haben sich die Sicherheitsforscher an die branchenüblichen Prinzipien der Coordinated resp. Responsible Disclosure gehalten, bewirken Anzeigen hingegen genau das Gegenteil. In solchen Fällen ist der Hersteller in der Verantwortung, sich selbst ebenfalls an die anerkannten Prinzipien zu halten. Dann wird einem Hersteller auch kein medialer Sturm der Entrüstung entgegenwehen. Halten sich ethische Hacker nicht an die Disclosure-Prinzipien, ernten sie ohne Ausnahme harsche Kritik und verlieren ihren Anspruch auf Straflosigkeit.

66Der Umgang mit Schwachstellen beschäftigt nicht nur Unternehmungen, sondern auch die Staaten. Dass Schwachstellen von staatlichen Akteuren zurückbehalten werden, ist seit einiger Zeit bekannt und wird unter dem Stichwort «No Disclosure» resp. «Weaponization» diskutiert. In den USA wird im Rahmen eines sog. «Vulnerabilities Equities Process» (VEP) resp. «Government Disclosure Decision Process» (GDDP) abgewogen, ob eine Schwachstelle publiziert wird oder nicht. Die Befürworter solcher Prozesse bringen in erster Linie vor, dass damit eine Vielzahl wichtiger Faktoren (z.B. Staatsinteressen und Sicherheitsinteressen) miteinbezogen und ausserdem Transparenz geschaffen werde. Solche Prozesse seien einer Non Disclosure-Politik vorzuziehen. Deutschland diskutiert seit längerem die Implementierung eines solchen Prozesses. Auf politischer Ebene führt der Verzicht auf eine Non Disclosure-Strategie oder zumindest das Einhalten eines transparenten Schwachstellenmanagements im Rahmen eines VEP/GDDP-Prozesses dazu, als glaubhafte Aussenpolitik wahrgenommen zu werden. Zu den positiven Wirkungen staatlicher Disclosure Policies gehören des Weiteren die Förderung von gegenseitigem Vertrauen und das Dämmen von Aufrüstungsspiralen.

67Die Schweiz behandelt in ihrer nationalen Cyberstrategie ebenfalls das Schwachstellenhandling durch Veröffentlichung. Dem BACS/NCSC wird dabei eine zentrale Rolle bei CVD resp. der Schwachstellenkommunikation zugewiesen. Anders als das Stärken von «Bug Bounty»- und «Public-Trust»-Programmen finden sich leider keine Hinweise dazu, ethisches Hacken zu legalisieren oder wenigstens in Betracht zu ziehen.

68Ende 2023 hat sich der Bundesrat in einem relativ knappen Bericht über CVD-Policies der öffentlichen Verwaltung und bundesnahen Betrieben zur Cybersicherheit geäussert. Er hat dabei die Cybersicherheit als eine zentrale Herausforderung unserer Gesellschaft in der immer komplexer werdenden Umwelt anerkannt und hält fest: «Für die Cybersicherheit ist es entscheidend, dass alles unternommen wird, um die Risiken von Schwachstellen in IKT-Systemen zu minimieren» und weil «sehr viele Angriffe Schwachstellen in IKT-Systemen ausnutzen, ist die Verhinderung und Schliessung von Schwachstellen von zentraler Bedeutung». Auch die vom Bundesrat und den Kantonen 2023 gutgeheissenen Nationalen Cyberstrategie hält deutlich fest, dass es für die Cybersicherheit «von essenzieller Bedeutung [ist], dass die Entstehung solcher Schwachstellen wo immer möglich verhindert wird und bestehende Schwachstellen rechtzeitig erkannt und rasch behoben werden». In der Nationalen Cyberstrategie ist ethisches Hacking im Ziel «Sichere und verfügbare digitale Dienstleistungen und Infrastruktur» explizit mit einer Massnahme bedacht. So soll ethisches Hacking mit Bug Bounties und «Public-Trust»-Programmen institutionalisiert und dadurch gefördert werden, «indem Rechtssicherheit für ethische Hacker verbessert wird».

69Deutschland steht kurz vor einer seit Langem geforderten Legalisierung von ethischem Hacking. Im Referentenentwurf vom 4. November 2024 zur Modernisierung des Computerstrafrechts äussert sich das Deutsche Bundesministeriums der Justiz mit klaren Worten für die Legalisierung ethischen Hackens: «Es muss verhindert werden, dass das Strafrecht von Handlungen abschreckt, die im gesellschaftlichen Interesse erfolgen und daher wünschenswert sind. Genau dies droht im Falle des Computerstrafrechts». Der gesetzliche Status quo sei «zum einen mit Unsicherheiten für die IT-Sicherheitsforschung verbunden und stellt zum anderen keine angemessene Reaktion auf zunehmend schwerere Angriffe dar». Im Referentenentwurf wie auch im gleichentags publizierten Informationspapier wurde IT-Sicherheit zu Recht als die «Achillesferse der Informationsgesellschaft» bezeichnet. Mit der angestrebten Revision wurde in Deutschland der richtige Weg eingeschlagen. Belgien, Frankreich, die Niederlande, Lettland und Litauen haben schon heute Vorbildcharakter (vgl. dazu unten Rz. 124).

70Die EU hat mit der NIS-2-Richtlinie den Mitgliedsländern Massnahmen zur Umsetzung vorgegeben, um das Niveau der Cybersicherheit u.a. von zentralen Kommunikationsdienstleistern und kritischer Infrastruktur auf ein hohes Niveau zu bringen (vgl. Art. 2 NIS-2). Darin werden wichtige Strukturen auf nationaler Ebene wie länderübergreifend kooperierende CSIRTs geschaffen, aber auch die Pflicht, CVD-Prozesse einzuführen und eine breite Palette anerkannter Risikomanagement-Methoden bis hin zur Sicherheit von Lieferketten. Gewisse Aspekte von NIS-2 trifft man auch in der Schweiz bereits an. Die NIS-2 Richtlinie sieht beispielsweise vor, die koordinierte Offenlegung von Schwachstellen zu erleichtern (Art. 12 NIS-2; was mit der CVD Policy des BACS angestossen wurde) und die Massnahmen dazu in einer nationalen Strategie festzulegen (Art. 7 Abs. 2 Bst. c NIS-2; vgl. die Nationale Cyberstrategie der Schweiz), wobei eine Koordinationsstelle bezeichnet werden muss (Art. 11 Abs. 5 Bst. c NIS-2; diese Rolle übernimmt das BACS, wenn seine CVD eingehalten ist).

71Auch der

Cyber Resilience Act (

CRA), der am 12. November 2024 in Kraft getreten ist, bezweckt die Stärkung der Cybersicherheit und legt dabei den Fokus auf

Produkte mit digitalen Elementen (Erwägung 9 ff. CRA) und die Sicherheit der Verbraucher (Erwägung 1 CRA). Bereits in den ersten Sätzen hebt der CRA die Bedeutung von Cybersicherheit hervor: «

Die Cybersicherheit bedeutet eine der grössten Herausforderungen für die Union. […] Cyberangriffe sind ein Thema von öffentlichem Interesse, da sie sich nicht nur auf die Wirtschaft der Union, sondern auch auf die Demokratie sowie die Sicherheit und Gesundheit der Verbraucher kritisch auswirken». Im Hinblick auf die Produktentwicklung kann die Stossrichtung mit der Vorgabe von DevSecOps heruntergebrochen werden. Über den gesamten Lebenszyklus (von Entwicklung über Betrieb bis hin zu End Of Life) von Produkten muss Sicherheit zwingend miteinbezogen werden, worunter auch die Supply Chain Sicherheit inklusive der Empfehlung, Software Bill of Materials (SBOM) zu führen, fällt.

72Im bereits erwähnten Bericht ist der Bundesrat Ende 2023 trotz allem zur Auffassung gelangt, dass die bestehenden Bug Bounty-Programme genügen würden und kein Handlungsbedarf für eine Revision des Strafrechts bestünde. Begründet wird diese Haltung damit, dass weiteres Potential existieren würde, die bereits bestehenden Massnahmen stärker zu nutzen. Das greift zu kurz und ist wohl dem stark beschränkten Fokus des Berichts auf Coordinated Vulnerability Disclosure-Strategien der öffentlichen Verwaltung geschuldet. Wenn weiteres Potential besteht, wird damit bei Lichte betrachtet bestätigt, dass ein Defizit besteht. Defizite als Grund anzuführen, nicht zu handeln, macht keinen Sinn. Auffällig ist ausserdem, dass der Bericht fälschlicherweise ethisches Hacking mit Hacking auf legaler Basis gleichstellt. Im Bericht fehlt denn auch eine fundierte Auseinandersetzung mit den zahlreichen wissenschaftlichen Arbeiten und Berichten von Behörden und Kommissionen der letzten Jahre. Die ausländischen Legislaturbemühungen finden ebenfalls keine Erwähnung, obschon sie deutlich in Richtung einer Legalisierung von ethischem Hacking zeigen.

73Mit Fokus auf die Wirtschaft lässt sich erkennen, dass ethisches Hacking zu besseren Hard- und Softwareprodukten führt. Unter Marktteilnehmern mit ähnlichen Produkten würde sich der Wettbewerb verstärken. Die bereits bestehenden Bildungsinstitutionen im Bereich der Cybersicherheit würden gestärkt, da in der Schweiz ein breiter und offener Diskurs innerhalb der ethischen Sicherheitsforschungs-Szene entstehen könnte. Die Schweiz würde sich im Wettbewerb an vorderster Front positionieren und ihre bestehenden Standortvorteile weiter ausbauen, wenn sie eine Legalisierung rasch umsetzt. Das gilt umso mehr, als das zentrale europäische Wirtschaftsschwergewicht Deutschland demnächst nachzieht.

74Die Strafbefreiung führt nicht zu mehr bösen Hackern, sondern zu mehr guten Hackern. Mehr ethische Hacker führen zu mehr Schwachstellenmeldungen und zu sichereren Systemen. Das wiederum erschwert die Arbeit der kriminellen Hacker, hilft wirtschaftliche Totalverluste z.B. durch Ransomwareangriffe zu verhindern und erhöht den Schutz aller Userinnen und User, die tagtäglich digital kommunizieren. Genau das sollte das Ziel eines modernen Hackingstrafrechts sein.

75Der politische Wille zur Stärkung der Cybersicherheit ist international aber auch in der Schweiz längst vorhanden, daran gibt es keine Zweifel. Der Handlungsbedarf ist ausgewiesen und wirksame Lösungsansätze würden existieren. Warum aber bestraft man ethisches Hacking – also das Handeln im Interesse der Gesellschaft – trotzdem?

76Zusammengefasst: Ethisches Hacking ist – ausgenommen, es besteht eine rechtliche Basis wie bei Pentests oder Bug Bounty-Programmen – in der Schweiz strafbar. Ob ethische Hacker bestraft werden oder nicht, ist der Willkür der Systembetreiber überlassen, die es in der Hand haben, Strafantrag zu stellen. In Anbetracht des gesellschaftlichen Nutzens von ethischem Hacking und der Bedeutung für die IT-Sicherheit und die Wirtschaft, ist diese Situation nicht haltbar. Die Legalisierung von ethischem Hacking ist überfällig.

3.1. Strafbefreiung durch neuen Abs. 3 für Art. 143bis StGB

77Ein revidierter Hackingartikel könnte wie folgt aussehen; neu ist die Strafbefreiung in Abs. 3:

1 Wer auf dem Wege von Datenübertragungseinrichtungen unbefugterweise in ein fremdes, gegen seinen Zugriff besonders gesichertes Datenverarbeitungssystem eindringt, wird, auf Antrag, mit Freiheitsstrafe bis zu drei Jahren oder Geldstrafe bestraft.

2 Wer Passwörter, Programme oder andere Daten, von denen er weiss oder annehmen muss, dass sie zur Begehung einer strafbaren Handlung gemäss Absatz 1 verwendet werden sollen, in Verkehr bringt oder zugänglich macht, wird mit Freiheitsstrafe bis zu drei Jahren oder Geldstrafe bestraft.

3 Wer gemäss Absatz 1 in redlicher Absicht handelt und dem Betreiber des Datenverarbeitungssystems sein Vorgehen offenlegt, bleibt straffrei.

3.2. Tatbestandselement «in redlicher Absicht»

78Die redliche Absicht stellt ein subjektives Tatbestandselement dar, das die Strafbefreiung ausschliesslich auf ethische Hacker beschränkt. Nur wer hackt, um Schwachstellen zu identifizieren und diese zu melden, um sie schliessen zu lassen, hackt redlich. Die redliche Absicht ist keine Ausschliessliche, aber eine Zwingende. Wer zusätzlich danach trachtet, Anerkennung zu erhalten oder auf eine Belohnung hofft, handelt nicht unredlich. Die redliche Absicht hat im objektiven Tatbestand, der sich aus Abs. 1 ergibt, kein direktes Pendent. Es handelt sich um eine überschiessende Innentendenz.

79Dass Strafbefreiung gemäss dem Revisionsvorschlag im Einklang mit der

Cybercrime Convention (

CCC, auch Budapest Convention genannt) steht und dass die Intention auch nicht rein altruistisch sein muss, ergibt sich direkt aus dem Wortlaut von Art. 7 Ziff. 2 der CCC: «

A State Party may require that the offence be committed by infringing security measures, with the intent of obtaining electronic data or other dishonest or criminal intent or in relation to an information and communications technology system that is connected to another information and communications technology system». Nichts anderes tut der Revisionsvorschlag. Unter Strafe bleibt «dishonest» Hacking bestehen, straflos sein wird ausschliesslich «honest» Hacking.

80Art. 40 CCC sieht die Möglichkeit vor, durch eine schriftliche Notifikation des Zeichnerstaats zu «erklären, dass er von der Möglichkeit Gebrauch macht, nach Artikel 2, 3, 6 Absatz 1 Buchstabe b, 7, 9 Absatz 3 und 27 Absatz 9 Buchstabe e zusätzliche Merkmale als Voraussetzung vorzusehen». Mit dieser Regel soll den Vertragsparteien gestattet werden, bestimmte zusätzliche Elemente aufzunehmen, um den erfassten Sachverhalt der materiellen Tatbestände anzupassen. Damit wird bezweckt, konzeptionelle oder rechtliche Unterschiede der Konventionsstaaten ausgleichen zu können, die in einem Vertrag mit globalem Anspruch eher gerechtfertigt sind, als sie es in rein europäischem Kontext gewesen wären. Unter «Erklärungen» werden akzeptable Auslegungen verstanden, wohingegen «Vorbehalte» die Rechtswirkung Verpflichtungen zu modifizieren oder gar auszuschliessen umfasst.

81Der Explanatory Report des Europarats bestätigt die vorstehende Interpretation von Art. 7 Ziff. 2 CCC ausdrücklich. Es waren gerade die Befürchtungen verschiedener Zeichnerstaaten, dass die Forschung nach Sicherheitslücken tangiert würde, die Anstoss dafür gab, Art. 2 CCC offen zu formulieren. Auf Grund des klaren Wortlauts ist es nicht notwendig gewesen, eine Erklärung zur CCC im Sinne von Art. 40 CCC abzugeben, um die Anwendung von Art. 2 Abs. 1 CCC auf unredliches Hacking einzuschränken. Die Möglichkeit, nur unredliches Hacking zu bestrafen, besteht für die nationale Legislative nach Art. 2 Abs. 1 CCC expressis verbis. Es ist den Zeichnerstaaten unbenommen, ethisches Hacking, also redliche Absicht gemäss der vorgeschlagenen Revision, von Strafe auszuschliessen.

82Auf Absichten abzustellen, hat im Schweizer Strafrecht lange Tradition. Oft werden Absichten benutzt, um besondere subjektive Unrechtselemente zu umschreiben. Das tatbestandstypische Unrecht wird dadurch genauer bezeichnet, was zu einer Einschränkung der Strafbarkeit führt.

Liegen sie nicht vor, wird man nicht bestraft. Zahlreich anzutreffen ist die Bereicherungsabsicht und davon abgeleitete Absichten, z.B. beim Betrug resp. Computerbetrug (

Art. 146 und

147 StGB), beim Wucher (

Art. 156 StGB) oder der Zechprellerei (

Art. 149 StGB) etc.

83Benutzt man Absichten nicht, um Strafbarkeit, sondern wie hier, um Straflosigkeit näher zu spezifizieren, hat das wie bei subjektiven Unrechtselementen eine Einschränkung der Anwendbarkeit zur Folge: Nicht jeder Hack bleibt straffrei, sondern nur, wenn er von redlicher Absicht getragen ist. Diese redliche Absicht manifestiert sich schliesslich in der Meldung an die Systembetreiberin.

84Absichten zu beweisen, kann schwierig sein. In die Köpfe reinschauen, lässt sich trotz allgegenwärtiger Technologie noch nicht ganz. Diese Beweisschwierigkeiten sind aber nichts Neues, egal ob sie nun strafbegründende oder strafbefreiende Tatbestandselemente betreffen; in beiden Fällen werden auf der Basis von «Erfahrungsregeln, Durchschnittsurteilen und Alltagstheorien aus den äusseren Umständen, insb. dem Hergang der Tat, Rückschlüsse auf die innere Einstellung» gezogen.

85Die Redlichkeit ergibt sich also grob heruntergebrochen unmittelbar aus dem «Tatverhalten» und aus dem Verhalten im Rahmen der Offenlegung gegenüber der Systembetreiberin. Es wird von den äusseren auf die inneren Tatsachen geschlossen. Diese Art der Beweisführung ist es denn auch, die opportunistisches Grey Hat-Hacking in die Schranken weist.

86Die Vorgehensweise während des Hacks, das Verhalten vor und nach dem Hack und die digitalen und analogen Spuren vereiteln es unredlichen Hackern, nach Belieben die Seiten zu wechseln und sich der Strafe zu entziehen. Mit böser Gesinnung starten und wenn man dann erwischt wird, rasch die Seite wechseln und ethisches Hacking vorgeben, ist nur auf den ersten Blick ein reales Szenario. Es würde bedeuten, dass die Strafverfolgungsbehörden den Hacker erwischen würden, noch bevor er seine Meldung machen konnte. Mit Blick auf die zeitlichen Dimensionen der Meldung (dazu sogleich), die ein ethischer Hacker einhalten muss, hätte er seinen Strafbefreiungsanspruch aufs Spiel gesetzt. Selbst wenn das der Fall wäre, würde eine Hausdurchsuchung und die anschliessende Auswertung der Gerätschaften einen böswilligen Hacker (der sich schliesslich entgegen der üblichen OPSEC-Massnahmen sogar noch erwischen lassen müsste) in Erklärungsschwierigkeiten bringen.

87Und gelingt es einem Grey Hat-Hacker dennoch ausnahmsweise einmal, sich als ethischer Hacker auszugeben, so ist das zu akzeptieren. Perfekte Regelungen gibt es genauso wenig wie perfekte Sicherheit. Die Schwachstelle muss in jedem Fall – also auch beim unwahrscheinlichen Fall eines Grey Hat-Hacks – gemeldet werden, was immer der Allgemeinheit zu Gute kommt.

3.3. Tatbestandselement «Betreiber des Datenverarbeitungssystems»

88Gemäss Revisionsvorschlag ist Adressat der Meldung die Systembetreiberin selbst und nicht eine behördliche Stelle. Damit wird dem BACS oder dem EDÖB nicht eine zusätzliche Aufgabe zugeteilt. Will man dennoch eine behördliche Meldestelle einführen, wären die Meldesysteme von BACS resp. EDÖB bereits vorhanden und würden sich anbieten.

89Der Vorschlag enthält keinen amtlichen Meldeweg. Es besteht kein Bedarf dafür, da sich der Hack im Verhältnis zweier (Rechts-)Subjekte zuträgt. Es spielt keine Rolle, ob es sich dabei um eine Betreiberschaft privater oder öffentlich-rechtlicher Natur handelt. Der Verzicht auf die Meldung an eine amtliche Stelle entspricht der Ausgestaltung von Art. 143bis Abs. 1 StGB als Antragsdelikt.

90Die Betreiberschaft eines Systems zu identifizieren, ist für Hackerinnen selten mit Schwierigkeiten verbunden. Sind Webdienste betroffen, lassen sich die Kontaktdaten auf Webseiten finden, namentlich im Impressum, einer Datenschutzerklärung oder einer security.txt. Bei Systemen, die keinerlei Webdienste laufen haben, können Informationen in Banner Messages enthalten sein. Weiter ist beispielsweise an Reverse IP Lookups zu denken, womit andere Domains identifiziert werden können, was wiederum Rückschlüsse auf die Betreiberschaft zulässt. Auch eine Reverse Pointer– oder WHOIS-Abfrage kann nützlich sein. Die Analyse eines Netzwerksegments kann unter Umständen die notwendigen Aufschlüsse oder Hinweise auf andere beteiligte Systeme ergeben. Letzten Endes besteht die Möglichkeit den Hoster oder ISP zu kontaktieren oder dann ein zuständiges CERT resp. CSIRT, das BACS oder die Strafverfolgungsbehörden um Hilfe bei der Identifikation anzufragen. Häufig wird dann der Kommunikationsweg hergestellt, in dem sich die Betreiberschaft zu erkennen gibt; Hoster, ISPs und Behörden geben keine direkten Auskünfte.

91Es ist im ureigensten Interesse der Betreiberschaft, intern eine angemessene Organisation aufzustellen und gegen aussen bekannt zu machen. Die Hacker haben ihr Mögliches zu tun und dürfen auf eine funktionierende interne Organisation vertrauen. Viele Länder haben zudem Transparenz- resp. Kennzeichnungspflichten eingeführt. Ordentlich aufgestellte Systembetreiber halten den Sicherheitsforschern eine security.txt vor, worin alle notwendigen Angaben – inkl. exakte Angaben zu einem sicheren Kommunikationskanal, einschlägige Policies und gewünschte Informationen – zu finden sind. Die Minimalvariante kann so aussehen:

Contact: mailto:securityissues@example.com

Policy: https://example.com/.well-known/policy.txt

Encryption: https://example.com/pgp-key.txt

Canonical: https://example.com/.well-known/security.txt

Expires: 2026-01-01T00:00:01Z

Preferred-Languages: en, de

92Nicht wesentlich ist es, dass die Hacker die rechtlich korrekte Entität über den Hack orientieren, solange die Meldung am Ende an die verantwortliche Stelle gelangt. Diese Stelle sollte befähigt sein, die Schwachstelle zu beheben oder beheben zu lassen. Das heisst selbstverständlich nicht, dass die Meldung an irgendwen gehen kann, um der Offenlegungspflicht nachzukommen. Ausschlaggebend wird sein, dass man sich an jene Stelle wendet, die sich nach dem gewöhnlichen Lauf der Dinge und der allgemeinen Lebenserfahrung als die Zuständige ergibt. Jede irgendwie erdenkliche Abklärung muss nicht vorgenommen werden. Bei der initialen Mitteilung ist stets Zurückhaltung angezeigt und insbesondere bei Unklarheiten ratsam, nicht die vollständige Meldung mit sämtlichen Details oder gar einem Proof of Concept an eine Adresse zu senden, die man nicht vernünftig verifizieren konnte.

93Der Inhalt einer Schwachstellenmeldung ist vertraulich, da er sicherheitskritische Informationen enthält. Er darf nicht Dritten zugänglich gemacht oder gar publiziert werden (unmittelbares Full Disclosure).

94Sollte sich die Betreiberschaft auf Meldung hin nicht rühren, also weder den Eingang der Meldung bestätigen oder die Meldung zwar bestätigen, aber dann keine weitere Kommunikation erfolgen lassen, sollten sich die Sicherheitsforscher um wiederholte Kommunikation bemühen. Es ist empfehlenswert, sich in solchen Situationen an die Prinzipien der Responsible Disclosure resp. Coordinated Vulnerability Disclosure zu halten. Zu denken ist dabei vorab an eine Meldung ans BACS.

3.4. Tatbestandselement «sein Vorgehen offenlegt»

95Das Offenlegen berührt im Wesentlichen zwei Dimensionen, eine Inhaltliche und eine Zeitliche.

96Inhaltliche Dimension: Es wird nicht vorgegeben, in welchem Detaillierungsgrad die Hacker ihre Findings zu kommunizieren haben. Selbstverständlich ist, dass die Offenlegung alles enthalten muss, dass die Systembetreiberin den Hack und damit die Schwachstelle nachvollziehen kann. Es ist dann an ihr, anhand der Meldung die relevanten Soft- und Hardwareteile resp. Systeme zu identifizieren und die Schwachstelle zu beheben. In aller Regel wird die Offenlegung auch die erkannten Schwachstellen enthalten, nur so kann das Vorgehen sinnvoll dokumentiert und nachvollzogen werden.

97Bei der initialen Kontaktaufnahme muss wie erwähnt insbesondere bei Unklarheiten über die zuständige Betreiberschaft vorsichtig vorgegangen werden. In solchen Fällen sollte die Meldung nur die zentralsten Angaben enthalten, sodass ein unzuständiger Dritter mit den Angaben nicht sein Unwesen treiben kann. Nachdem die Betreiberschaft zuverlässig festgestellt werden konnte, ist das gesamte Wissen um die Schwachstelle offenzulegen.

98Der Revisionsvorschlag verzichtet bewusst darauf, Detailvorgaben zum Inhalt zu machen. Es besteht breit abgestützter Konsens, was eine Schwachstellenmeldung zu enthalten hat. Typischerweise werden die betroffenen Produkte resp. Dienste angegeben und aufgezeigt, wie die Sicherheitslücke identifiziert und allenfalls reproduziert werden kann. Es kann auch der Code zu einem Proof of Concept enthalten sein. Soweit möglich und überhaupt bekannt, werden die funktionalen Auswirkungen der Schwachstelle umrissen.

99Die ISO hat sich mit dem Offenlegen von Sicherheitslücken befasst und die Norm ISO/IEC 29147 entwickelt. Eng verzahnt mit dem CVD-Prozess nach ISO/IEC 29147 ist der

Vulnerability Handling-Prozess, der ebenfalls eine Normierung mit ISO/IEC 30111 erfahren hat. Die ISO-Normen zum Offenlegen resp. jene zum koordinierten Veröffentlichen von Schwachstellen sind zwar nicht verbindlich, stellen aber dennoch

de facto die Vorgehensweise dar, die in der IT-Branche erwartet und gelebt wird.

Das Abweichen von diesen in der Praxis anerkannten Standards sollte gut überlegt sein. In der Rechtsanwendung – namentlich bei der Beurteilung durch Gerichte – gelten solche Quellen als quasigesetzliche Leitlinie resp. als anerkannter Stand der Wissenschaft und Erfahrung im Sinne von

Art. 139 Abs. 1 StPO.

100Zeitliche Dimension: Es würde keinen Sinn machen, starre Fristen auf Gesetzesstufe festzulegen. Die bereits diskutierte Branchenüblichkeit und der herrschende Konsens zur Responsible resp. Coordinated Vulnerability Disclosure genügen. Als Richtschnur gilt: Die Findings sollten in einer initialen Fassung innerhalb von drei Tagen der Systembetreiberin gemeldet werden.

101Drei Tage bedeutet in Anlehnung an

Art. 90 Abs. 1 StPO, dass die Meldung am dritten Tag nach dem Hack erfolgt sein sollte. Die Interpretation von Tagesfristen auf diese Weise ist im Schweizer Recht breit verankert.

Würde man Fristen in Stunden zur Anwendung bringen wollen, so würde die Stundenfrist nach Erkennen der Schwachstelle zu laufen beginnen. Die Systembetreiberschaft bestätigt der meldenden Person danach üblicherweise innert 3 Tagen die Meldung, sicher aber innert 7 Kalendertagen.

Dieser zeitnahe Austausch ist zentral, damit zwischen der Hackerin und der Betreiberschaft im Rahmen der Schwachstellenmeldung rasch eine Vertrauensbasis und eine gute Arbeitsbeziehung entstehen kann.

Je kritischer der Inhalt der Meldung ist, desto rascher sollte die Betreiberschaft die Meldung bestätigen und um die Behandlung bemüht sein.

102Der zeitliche Aspekt für die Meldung hat sich am Risiko zu orientieren, das sich aus Sicht der Hackerinnen ergibt. In die Risikobewertung aufzunehmen sind Aspekte wie die Art der Daten, die im System gehalten werden oder die Kritikalität des Systems für weitere Systeme. Aber auch die Kritikalität der gefundenen Schwachstelle in einer globalen Betrachtung kann ein Kriterium darstellen: Schwachstellen der Kategorie «Class Breaks» können eine ganze Kaskade an Security Breaches nach sich ziehen oder dadurch ganze Cyberökosysteme in ihrer Vertraulichkeit, Integrität und Verfügbarkeit tangieren. Ein zweifellos zutreffendes Beispiel für einen derartigen Fehler war der Heartbleed-Bug, bei dem mit der Transportverschlüsselung (z.B. in https) ein fundamentaler Bestandteil der weltweiten Kommunikation betroffen war. Ob die Sicherheitslücke bereits aktiv, also «in the wild» ausgenutzt wird, ist ein weiterer zentraler Aspekt, den man zur Bewertung des Risikos beiziehen kann. Wird eine Sicherheitslücke bereits aktiv ausgenutzt, drängt sich sehr rasches Handeln durch die Melderin wie auch durch die Systembetreiberin auf.

103Keinen Sinn würde es machen, eine strikt objektive Sicht einzunehmen und von Hackerinnen zu verlangen, sie hätten sämtliche Aspekte in ihre Risikoeinschätzung miteinzubeziehen. Solche Anforderungen wären überzogen und haben im Schweizer Strafrecht auch keinen Halt.

104Fristen von beispielsweise 24h unter den ohnehin schon kurzen branchenüblichen drei Tagen führen zu mehr False Positive-Meldungen und verursachen nur Mehraufwand ohne wirklichen Nutzen. Ethische Hacker und Hackerinnen sind sich ihres Tuns bewusst und schätzen die Lage in aller Regel akkurat ein. Sind sie der Auffassung, dass eine umgehende Meldung erfolgen muss, tun sie das auch.

105In Belgien hat man ethischen Hackern und Hackerinnen eine 72h-Frist vorgegeben, innert der die vollständige Meldung der Systembetreiberin sowie dem belgischen CSIRT Centre for Cyber Security Belgium (CCB) erfolgen muss. Innert 24h hat vorab eine initiale Meldung zu erfolgen (Art. 23. § 1er. 2° und 3°). Litauen hat eine 24h-Frist eingeführt, nach welcher eine Meldung an das National Cyber Security Centre (Art. 25 Ziff. 3 Cybersicherheitsgesetz). Frankreich hat auf eine feste Fristensetzung auf Gesetzesstufe verzichtet; wenn Meldungen an das französische CSIRT, die Agence nationale de la sécurité des systèmes d’information (ANSSI), gehen, bestehen behördeninterne Fristen zur Bearbeitung der Meldung. Ebenfalls auf eine Frist wurde in den Niederlanden verzichtet.

106Breite Akzeptanz besteht darin, die Schwachstellen grundsätzlich 90 Tage nach der Meldung der Öffentlichkeit bekannt zu machen. Unbegründet ist die Befürchtung, eine solche Veröffentlichung würde zu einer Rufschädigung beitragen. Es ist gesellschaftlich akzeptiert, dass Fehler in Produkten vorkommen können, insbesondere bei Produkten, die IT-basiert sind. Nicht das Bekanntwerden von Sicherheitslücken ist das Problem, sondern schlechtes Handling von gemeldeten Schwachstellen. Hinhaltetaktiken oder gar Verschleierung sind es, welche den Ruf von Herstellern und Systembetreibern in Mitleidenschaft ziehen. Mit richtigem Vulnerability Management und angemessener Kommunikation kann im Gegenteil sogar ein guter Ruf gepflegt werden. Regelmässige Updates und das Patchen von Schwachstellen stellen bei den Abnehmerinnen und Abnehmer ein Kaufargument dar.

107Bemühen sich die Hacker und Hackerinnen nicht um eine zeitnahe Meldung, tun sie sich im Übrigen selbst keinen Dienst. Werden sie noch vor ihrer (zu späten) Meldung ermittelt, werden sie bedeutend mehr Mühe haben, ihr Tun als redliches Hacking darlegen zu können. Es ist daher so oder anders im eigenen Interesse der Sicherheitsforscherinnen, möglichst rasch der Offenlegungspflicht nachzukommen. Die Erfahrungen im Rahmen der Coordinated Vulnerability Disclosure zeigen denn auch auf, dass die Hackerinnen intensiv darum bemüht sind, ihre Entdeckungen laufend zu dokumentieren und die Betreiber der betroffenen Systeme rasch zu orientieren.

108Es ist wie aufgezeigt also sinnvoll, keine festen Vorgaben auf Gesetzesstufe zu erlassen. Sollte sich eine Revisionsvariante abzeichnen, bei der eine zentrale Meldestelle involviert ist und konkretere zeitliche Vorgaben den politischen Konsens besser abbilden, so sollten diese Vorgaben als Richtwerte und nur auf Stufe Verordnung definiert werden.

3.5. Tatbestandselement «straffrei»

109Die CCC hatte zum Zweck, dass alle Zeichnerstaaten Hacking unter Strafe stellen. Sie verbietet hingegen nicht, dass ethisches Hacking von Strafe ausgenommen wird. Art. 2 CCC sieht vor, dass die Konventionsstaaten die Strafbarkeit von der «unredlichen Absicht» abhängig machen dürfen (vgl. oben Rz. 78 ff.). Der Revisionsvorschlag ist wie bereits aufgezeigt, konventionskonform.

110Die

Strafprozessordnung ermöglicht u.a. mit

Art. 8 Abs. 1 StPO den Behörden, von Strafverfolgung abzusehen,

wenn es das Bundesrecht vorsieht. In solchen Fällen wird gemäss

Art. 8 Abs. 4 StPO die Nichtanhandnahme (

Art. 310 StPO) resp. Einstellung (

Art. 319 StPO) verfügt. Mit dem revidierten Hackingartikel würden inskünftig keine Strafverfahren mehr gegen ethische Hacker/Hackerinnen geführt.

Art. 52 StGB gäbe zwar den Strafverfolgungsbehörden bereits heute die Möglichkeit an die Hand, von einer Strafverfolgung, einer Überweisung an das Gericht oder einer Bestrafung abzusehen, wenn Schuld- und Tatfolgen geringfügig sind.

Art. 52 StGB findet hingegen kaum Anwendung und ist gerade bei Antragsdelikten sehr zurückhaltend anzuwenden.

In Anbetracht der heutigen Ausgestaltung des Hackingstrafrechts besteht keine Möglichkeit, auf dieser Basis von Strafverfolgung abzusehen; ganz abgesehen von den massiven Rechtsunsicherheiten, die durch die Umschreibung mit «geringfügigen» Schuld- und Tatfolgen im Kontext von Hacking weiterhin bestehen würden. Die Rechtswidrigkeit des Vorgehens würde zudem weiterhin bestehen. Untersuchungen bei Hacking sind komplex und aufwendig, was wie bereits aufgezeigt zur Auferlegung von Verfahrenskosten führen kann, selbst wenn auf eine Strafe verzichtet wird. Weder

Art. 8 StPO noch

Art. 52 Abs. 1 StGB genügen daher, um ethisches Hacking nach heutigem Recht von Strafe zu befreien.

111Die Formulierung des Revisionsvorschlags lehnt sich an die Strafbefreiungsregel des Landfriedensbruchs nach

Art. 260 Abs. 2 StGB an. Wer sich nach Aufforderung aus der Ansammlung trotz an sich erfülltem Landfriedensbruch entfernt, «bleibt straflos». Wir haben also mit dem vorgeschlagenen Wortlaut eine bereits bekannte Formulierung, die mit den üblichen Auslegungsmethoden interpretiert werden kann.

112Etwas Ähnliches finden wir mit einer Kann-Formulierung bei den Ehrverletzungsdelikten, so z.B. in

Art. 173 Ziff. 4 StGB. Eine Kann-Formulierung für

Art. 143bis StGB wäre aber aus offensichtlichen Gründen der falsche Weg. Die Strafbarkeit ethischer Sicherheitsforscherinnen und -forscher darf nicht von den Überlegungen der Rechtsanwender abhängen.

113Strafbefreiung ist dem StGB also nicht fremd und lässt sich mit der vorgeschlagenen Formulierung «bleibt straffrei» ohne Rechtsunsicherheiten umsetzen.

3.6.1. Meldepflicht an «zuständigen Stelle»

114Es wäre auch denkbar, neben der Offenlegung gegenüber der Systembetreiberin eine Pflicht zur Meldung an eine zuständige Stelle – auf Stufe Bund oder Kantone – einzuführen:

3 Wer gemäss Absatz 1 in redlicher Absicht handelt und dem Betreiber des Datenverarbeitungssystems sowie der zuständigen Stelle sein Vorgehen offenlegt, bleibt straffrei.

115Diese Lösung würde sich an die belgische und französische Regelung anlehnen und hat Vor- und Nachteile. Von Vorteil wäre diese Lösung, weil die zuständige Stelle über die sicherheitsrelevanten Umstände Kenntnis erlangt und die Schwachstellenveröffentlichung koordinieren oder die Koordination unterstützen könnte. Auch dem Datenschutz würde etwas mehr Nachdruck verliehen, da verletzliche Systeme in der Tendenz auch zu Datenschutzverletzungen führen. Das gilt insbesondere bei Konfigurationsfehlern oder ungepatchten Systemen, welche unter Umständen ein Verstoss gegen

Art. 7 Abs. 1 DSG darstellen (vgl. auch

Art. 1 Abs. 1 DSV und den Stand der Technik nach

Abs. 4 lit. b DSV). Anders sieht es aus, wenn neue Lücken entdeckt werden, namentlich 0

-Day-Vulnerabilities. Bei solchen neuen Lücken besteht der Vorteil einer staatlichen Meldestelle darin, dass diese Lücke zum Wohle der Öffentlichkeit in einem Coordinated Vulnerability Disclosure-Prozess bekannt gemacht werden.

Diese Meldungen kommen nicht nur der Schweizer Öffentlichkeit zu Gute, sondern der ganzen Welt. In diesem Prozess werden die Informationen zur Sicherheitslücke geordnet bekanntgegeben und dem Hersteller für die Behebung angemessene Zeit eingeräumt. In diesem Kontext wären dann auch eidgenössische Vulnerabilities Equities Prozesse resp. «Government Disclosure Decision»-Prozesse anzusiedeln (VEP/GDDP oben Rz. 66 f.).

116Auf der Stufe Bund wäre an das BACS oder den EDÖB zu denken. Beim BACS wäre das technischen Know-how sicher vorhanden, wohl auch beim EDÖB und ein Austausch unter diesen Bundesstellen würde naheliegen. Diese neue Meldepflicht würde bei der zuständigen Stelle zusätzliche Ressourcen notwendig machen, bereits heute ist die Situation angespannt. Für eine Ansiedlung beim EDÖB würde sprechen, dass der EDÖB bereits heute die Meldestelle für Datenschutzverletzungen ist, falls ein hohes Risiko für die Persönlichkeit oder die Grundrechte Betroffener besteht (

Art. 24 Abs. 1 DSG). Das bestehende Meldesystem könnte um eine Meldefunktion erweitert werden.

117Auch ein föderalistischer Ansatz mit der Einführung einer kantonalen Meldestelle wäre denkbar. Die Strafverfolgung im Bereich des Hackings fällt regelmässig in die Zuständigkeit kantonaler Staatsanwaltschaften (vgl. z.B.

Art. 22 und

23 StPO). Denkbar wäre eine Meldepflicht direkt bei einer spezialisierten Abteilung einer Staatsanwaltschaft, was hingegen bei Diskussionen mit Sicherheitsforscherinnen wenig Begeisterung auslöst. Abgesehen von der bekanntermassen sehr kritischen Ressourcensituation der kantonalen Strafverfolgern, bestehen für diese geradezu untypische Konstellation soweit bekannt noch nirgends Prozesse, an die man anknüpfen oder sie zum Vorbild nehmen könnte. Verbleiben würden dann die kantonalen Datenschutzstellen, wo häufig bereits Prozesse für die Meldung von Datenschutzverletzungen bestehen, die sich aber grundsätzlich auf Vorfälle bei kantonalen und kommunalen Stellen beziehen.

118Zu bevorzugen ist eine Lösung ohne neue Kompetenzen resp. Aufgaben, weder auf Stufe Bund noch Kanton: Zwar besteht dadurch tendenziell die Gefahr, dass das Wissen um die Sicherheitslücke verloren geht, wenn keine staatliche Stelle wie beispielsweise das BACS involviert ist. So besteh die Gefahr, dass die Sicherheitslücke stillschweigend behoben wird, was insbesondere bei bislang unbekannten Sicherheitslücken sehr bedauerlich wäre. Auf der anderen Seite muss man anerkennen, dass sich sehr häufig Privatrechtssubjekte gegenüberstehen und Hacking ein Antragsdelikt darstellt. Konsequenterweise wäre daher auch der gesamte Meldeprozess den Betroffenen zu überlassen. Es spricht so oder anders nichts dagegen, dass eine kompetente Stelle wie namentlich das BACS ein Merkblatt zum Umgang mit Schwachstellen zu Händen ethischer Hackerinnen und Hacker sowie den Systembetreibern erlässt.

3.6.2. Nur notwendige Vorgehensweise angewandt

119In Anlehnung an den deutschen Revisionsentwurf wäre es denkbar, eine Art Notwendigkeitsklausel einzuführen:

3 Wer gemäss Absatz 1 in redlicher Absicht und nur soweit als notwendig handelt und dem Betreiber des Datenverarbeitungssystems sein Vorgehen offenlegt, bleibt straffrei.

120Diese Formulierung bringt zum Ausdruck, dass nur jene Hacker und Hackerinnen straffrei bleiben sollen, die sich auf das Notwendigste beschränkt haben, um die Sicherheitslücke zu entdecken und auszunutzen. Sie lehnt sich stark an die in Deutschland diskutierte Wendung an, wonach eine Handlung nicht unbefugt ist, wenn «sie zur Feststellung der Sicherheitslücke erforderlich ist». Zwar ist dieses Ansinnen nachvollziehbar; es bestehen offensichtlich Ängste, den Sicherheitsforschenden zu sehr freie Hand zu lassen.

121Es gibt hingegen keinen sachlichen Grund, eine solche Formulierung aufzunehmen. Würde man diese Regelung einführen, hätte das zur Konsequenz, dass man sich bereits im strafbaren Versuch befindet, bevor ein Hack überhaupt funktioniert. Der Sicherheitsforschung ist inhärent, dass sie auf Trial & Error basiert, das gilt ganz besonders bei Black Box-Angriffen. Bis der Exploit wirklich funktioniert, wird der Angriff in unterschiedlichsten Iterationen getestet, bis er schliesslich im Zielsystem die beabsichtigte Wirkung entfaltet. Es ist im Rahmen des Coordinated Vulnerability Disclosures zudem üblich, der Meldung einen Proof of Concept beizufügen. In den seltensten Fällen ist dieser Proof auf den ersten Anhieb funktionsfähig.